Entwickelt für Banken – geprüft nach höchsten Sicherheitsstandards.

Sicherheit, Compliance und Datenintegrität bilden das Fundament jeder Bankenlösung. openESG wurde von Beginn an für die regulatorischen, technischen und organisatorischen Anforderungen von Finanzinstituten entwickelt – und schafft so die Voraussetzung für eine vertrauensvolle Zusammenarbeit mit Aufsicht, internen Revisionen und Geschäftspartnern.

openESG erfüllt die Anforderungen moderner Banken an Informationssicherheit, regulatorische Compliance und revisionssichere Datenverarbeitung. Die Plattform ist konsequent entlang etablierter aufsichtsrechtlicher Erwartungen (u. a. MaRisk, DORA, EBA Guidelines) konzipiert und unterstützt Institute bei der sicheren Integration von ESG-Daten in ihre Risiko- und Steuerungsprozesse.

DORA

Digital Operational Resilience Act – IKT-Risikomanagement, Resilienz-Tests und Incident-Reporting für Finanzinstitute (gilt seit Januar 2025).

MaRisk

Mindestanforderungen an das Risikomanagement (BaFin) – Governance, AT 7.2 IT-Sicherheit, Auslagerungssteuerung und ESG-Risikointegration nach 9. Novelle.

EBA Guidelines

EBA/GL/2019/04 zu ICT & Security Risk Management sowie EBA Guidelines on the management of ESG risks – verbindlicher europäischer Rahmen.

DSGVO

Vollständige Konformität zur EU-Datenschutz-Grundverordnung – inkl. Auftragsverarbeitung nach Art. 28, Privacy-by-Design und Betroffenenrechten.

BSI Pentests

Regelmäßige Penetrationstests nach BSI-Leitfaden durch unabhängige Sicherheitsdienstleister – Web-, API- und Infrastruktur-Layer.

EU-Datenspeicherung

Sicheres Hosting ausschließlich in ISO-27001-zertifizierten Rechenzentren in der EU – kein Datentransfer in Drittländer.

ISO 27001

Betrieb in nach ISO/IEC 27001 zertifizierten Rechenzentren – Informationssicherheits-Managementsystem nach internationalem Standard.

TLS 1.3 / AES-256

Verschlüsselung sämtlicher Daten in Transit (TLS 1.3) und at Rest (AES-256) – inklusive separatem Key-Management.

Audit-Trail

Vollständige, revisionssichere Data Lineage – jeder Datenpunkt mit Zeitstempel, Quelle und Bearbeiter dokumentiert.

DORA

Digital Operational Resilience Act – IKT-Risikomanagement, Resilienz-Tests und Incident-Reporting für Finanzinstitute (gilt seit Januar 2025).

MaRisk

Mindestanforderungen an das Risikomanagement (BaFin) – Governance, AT 7.2 IT-Sicherheit, Auslagerungssteuerung und ESG-Risikointegration nach 9. Novelle.

EBA Guidelines

EBA/GL/2019/04 zu ICT & Security Risk Management sowie EBA Guidelines on the management of ESG risks – verbindlicher europäischer Rahmen.

DSGVO

Vollständige Konformität zur EU-Datenschutz-Grundverordnung – inkl. Auftragsverarbeitung nach Art. 28, Privacy-by-Design und Betroffenenrechten.

BSI Pentests

Regelmäßige Penetrationstests nach BSI-Leitfaden durch unabhängige Sicherheitsdienstleister – Web-, API- und Infrastruktur-Layer.

EU-Datenspeicherung

Sicheres Hosting ausschließlich in ISO-27001-zertifizierten Rechenzentren in der EU – kein Datentransfer in Drittländer.

ISO 27001

Betrieb in nach ISO/IEC 27001 zertifizierten Rechenzentren – Informationssicherheits-Managementsystem nach internationalem Standard.

TLS 1.3 / AES-256

Verschlüsselung sämtlicher Daten in Transit (TLS 1.3) und at Rest (AES-256) – inklusive separatem Key-Management.

Audit-Trail

Vollständige, revisionssichere Data Lineage – jeder Datenpunkt mit Zeitstempel, Quelle und Bearbeiter dokumentiert.

Sechs Sicherheitsebenen.

Ein revisionssicheres Fundament.

Jede Schicht der openESG-Plattform ist auf die Anforderungen regulierter Finanzinstitute ausgelegt – von der Infrastruktur bis zur Audit-fähigen Datenhaltung.

Regulatorisch konforme Infrastruktur

- check_circleHosting in der Open Telekom Cloud (Deutschland) mit garantierter EU-Datenresidenz

- check_circleVollständige DSGVO-Konformität (Datenminimierung, Zweckbindung, Löschkonzepte)

- check_circleArchitektur ausgelegt auf DORA-Anforderungen an IKT-Risikomanagement und Resilienz

- check_circleUnterstützung regulatorischer Anforderungen an Auslagerungsmanagement und Drittparteiensteuerung

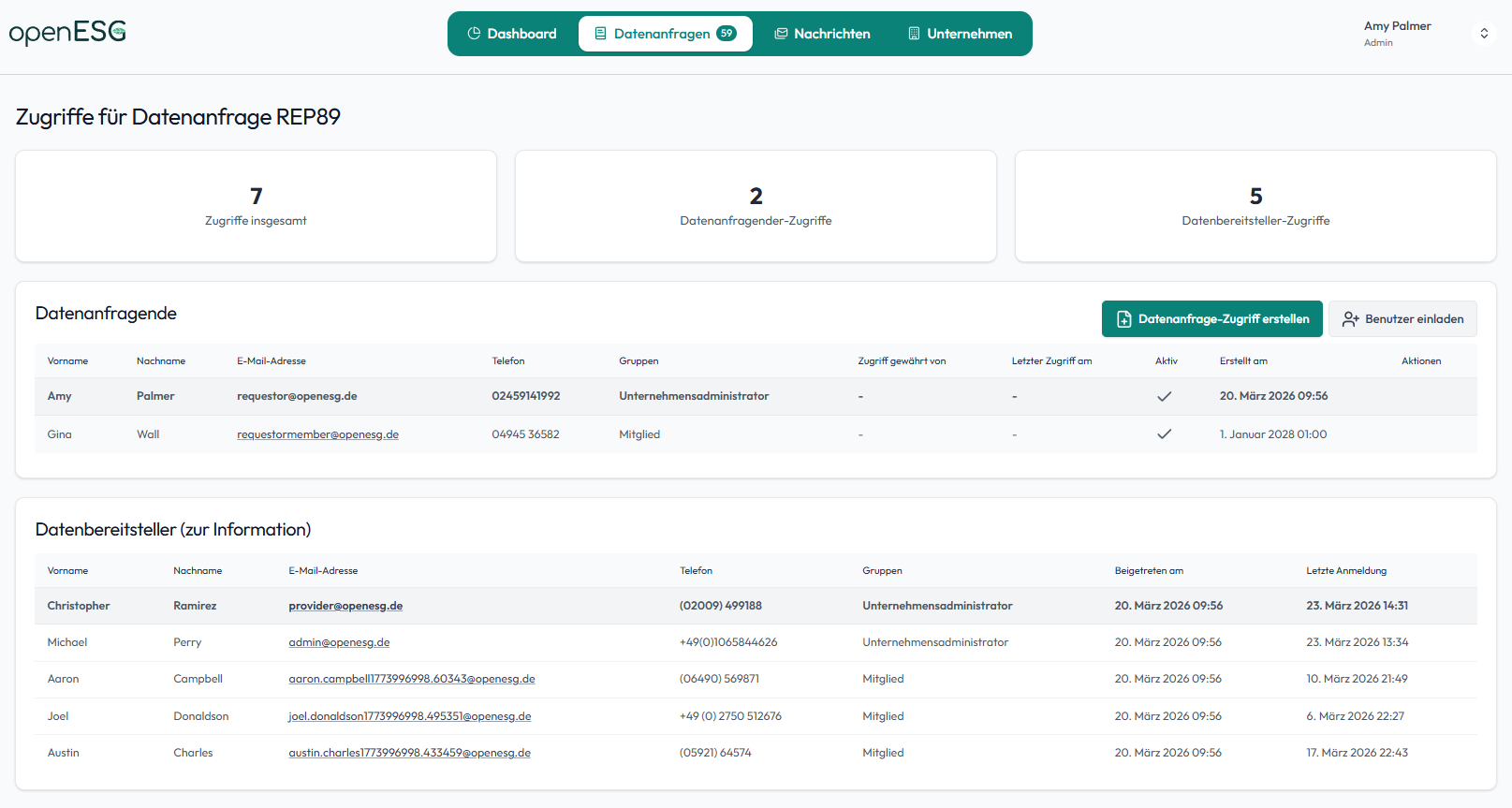

Identity & Access Management

- check_circleGranulares Role-Based Access Control (RBAC) nach Least-Privilege-Prinzip

- check_circleBanktypische Funktionstrennung (Three Lines of Defense)

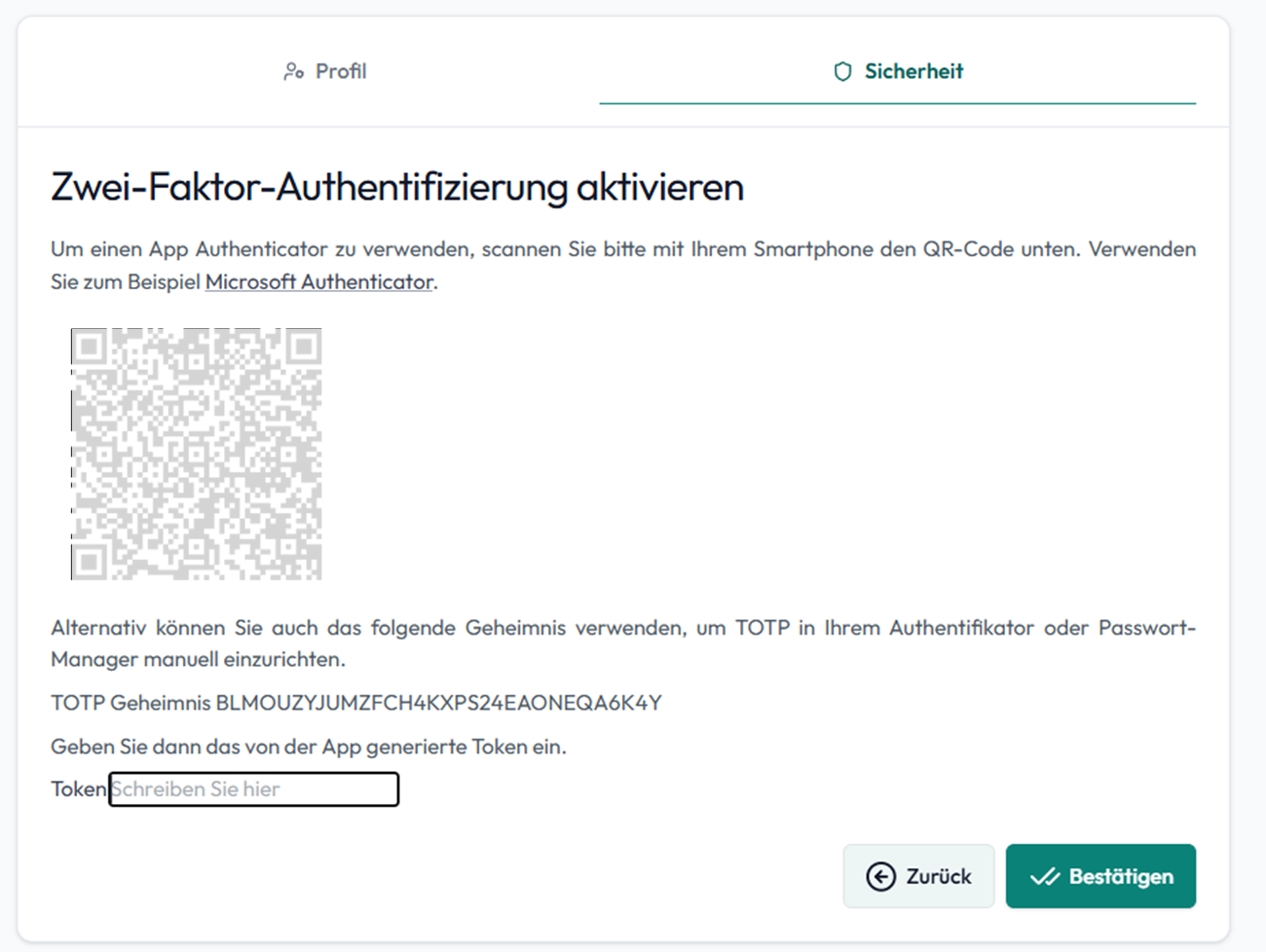

- check_circleIntegrierte Multi-Faktor-Authentifizierung (MFA / 2FA)

- check_circleAdaptive Zugriffskontrollen mit IP-Blockierung und Brute-Force-Schutz

End-to-End Daten- und Kommunikationssicherheit

- check_circleAES-256 Verschlüsselung (Data-at-Rest)

- check_circleTLS 1.2 / 1.3 (Data-in-Transit) für sämtliche Kommunikationskanäle

- check_circleArgon2id als state-of-the-art Verfahren zur Absicherung von Zugangsdaten

- check_circleOAuth 2.0 (Client Credentials Flow) für abgesicherte System-zu-System-Kommunikation (API)

Applikationssicherheit & Secure Development

- check_circleSchutz vor OWASP Top 10 Risiken (SQL Injection, CSRF, XSS)

- check_circleEinsatz eines gehärteten Frameworks (Django) mit etablierten Security Controls

- check_circleContent Security Policy (CSP) & HTTP Strict Transport Security (HSTS)

- check_circleKonsequentes HTTPS-only Enforcement

Monitoring, Testing & Resilienz

- check_circleKontinuierliche Vulnerability Scans mit KI-gestützter Anomalieerkennung

- check_circleRegelmäßige, BSI-konforme Penetrationstests durch externe Spezialisten (z. B. Controlware)

- check_circleLaufendes Security Monitoring und Angriffserkennung

- check_circleUnterstützung von Anforderungen an Incident Detection & Response (DORA Kapitel II)

Auditfähigkeit & Daten-Governance

- check_circleRevisionssichere Audit-Trails und vollständige Data Lineage

- check_circleNachvollziehbare Dokumentation aller Datenänderungen und -quellen

- check_circleKonsistente Datenbasis für Pillar III / CRR Art. 449a Offenlegung & ESG-Risikoberichterstattung

- check_circleBelastbar für Prüfungen durch Aufsicht und Wirtschaftsprüfer

Sicherheit, die Anwender direkt sehen.

Sicherheit ist in openESG kein Backend-Versprechen, sondern jederzeit nachvollziehbar – von der Zugriffskontrolle über Benutzereinstellungen bis zur Multi-Faktor-Authentifizierung.

Granulare Zugriffskontrolle

Integrierte und transparente Rollen- und Rechtsverwaltung nach Least-Privilege-Prinzip

2-Faktor-Authentifizierung

Integrierte MFA – aktivierbar für alle Nutzergruppen und API-Integrationen.

Nahtlos integriert. Mandantensicher getrennt.

openESG fügt sich systembruchfrei in bestehende Bankenarchitekturen ein – über offene APIs, ohne Medienbrüche, mit strikter Mandantentrennung.

Sie wollen tiefer einsteigen?

Erhalten Sie unser detailliertes Security Whitepaper inkl. aktueller Pentest-Zusammenfassung, DORA-Mapping und Architektur-Diagrammen.